Банковский Android-троянец, крадущий конфиденциальную информацию у южнокорейских пользователей. Распространяется злоумышленниками под видом приложения Google Play. После запуска запрашивает доступ к функциям администратора мобильного устройства, удаляет свой значок из списка приложений на главном экране и демонстрирует сообщение о якобы возникшей ошибке и произведенной деинсталляции программы.

|

|

Кража банковских сертификатов безопасности

Троянец выполняет поиск расположенного в корневой директории карты памяти каталога с именем «NPKI», содержащего цифровые сертификаты, обеспечивающие безопасность финансовых операций, и помещает его содержимое в zip-архив, который пересылается по email-адресу jnohiugb[xxxxx]@gmail.com, а также загружается при помощи встроенной ajax-библиотеки на сервер ml[xxx].iego.net.

Кража контактов и СМС-сообщений

Вредоносная программа собирает информацию обо всех имеющихся в телефонной книге контактах и помещает эти данные в файл sdcard/phone001.txt, при этом формат создаваемых записей выглядит следующим образом:

number:"Example_phoneNumber";name:"Example_contact".Кроме того, в отдельный файл sdcard/temp/sms.txt помещаются все имеющиеся входящие СМС-сообщения в формате:

name:"Example_name";phone:"Example_phoneNumber";content:"Example_content";date:"Example_date".Оба этих файла загружаются на сервер злоумышленников. Помимо этого, все вновь поступающие СМС-сообщения перехватываются троянцем и также загружаются на сервер.

Кража аутентификационных банковских сведений

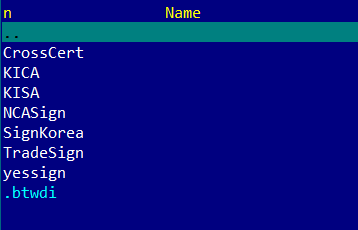

Среди установленных на зараженном мобильном устройстве приложений Android.Banker.28.origin выполняет поиск следующих программ:

- com.shinhan.sbanking

- com.kbstar.kbbank

- com.hanabank.ebk.channel.android.hananbank

- nh.smart

- com.webcash.wooribank

- AhnLab V3 Mobile Plus 2.0

Информация обо всех найденных приложениях из этого списка, а также телефонный номер пользователя передаются на удаленный сервер.

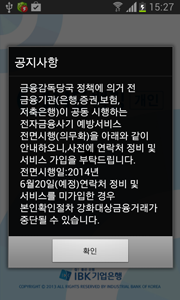

Для кражи конфиденциальных банковских сведений вредоносная программа с определенной периодичностью проверяет, запущено ли одно из требуемых приложений «Банк-Клиент», и, если это так, демонстрирует пользователю несколько сообщений, после чего имитирует настоящий запрос на ввод данных учетной записи, которые затем архивируются и пересылаются злоумышленникам.

|

|

Среди запрашиваемой информации присутствуют такие сведения как:

- clientId (IMEI-номер);

- accountName (имя банковского аккаунта);

- accountNo (номер счета);

- accountPsw (пароль);

- bkType (аббревиатура банка);

- card (номер карты);

- transPsw;

- certPsw (пароль к сертификату);

- personIdFirst;

- personIdSecond.

Для обеспечения собственной безопасности Android.Banker.28.origin с определенной периодичностью проверят наличие на зараженном мобильном устройстве антивируса AhnLab V3 Mobile Plus, который удаляется в случае обнаружения.

Команды управления

Злоумышленники могут управлять троянцем посредством СМС-сообщений, содержащих различные команды. В частности, вредоносной программе могут быть отданы следующие директивы:

- ak49 – инициировать отправку собранной на устройстве информации, а также изменить сервер, на который осуществляется отправка (новый адрес сервера указывается в соответствующем значении команды);

- ak40 – включить или выключить перенаправление входящих СМС на заданный email (имеет параметры «1» и «2» соответственно);

- wokm – выполнить рассылку СМС-сообщения по всем имеющимся контактам (текст сообщения задается в параметрах команды);

- ak60 – изменить email-адрес, на который отправляется собираемая информация (адрес указывается в параметрах команды);

- ak61 – изменить пароль доступа к email-адресу на новый (указывается в значении команды).

Команда «wokm» позволяет вредоносному приложению реализовывать функционал СМС-червя в тех случаях, когда в параметрах рассылаемых сообщений содержится ссылка на загрузку копии троянца.