sha1:

- 451cfa10538bc572d9fd3d09758eb945ac1b9437 (7zr.exe)

Описание

Детектирование приложений для ОС Windows, в которые злоумышленники внедрили вредоносный компонент. Полезная нагрузка в таких троянских версиях может быть различной.

Принцип действия

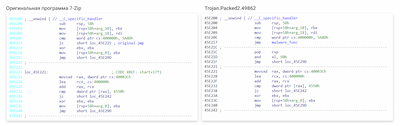

В оригинальные файлы изначально безобидных программ внесен патч для запуска внедренной полезной нагрузки. Для этого в секции start приложений добавлена команда перехода jmp на шеллкод, расшифровывающий следующую стадию вредоносного ПО.

Сравнение кода оригинального приложения и троянской версии с патчем

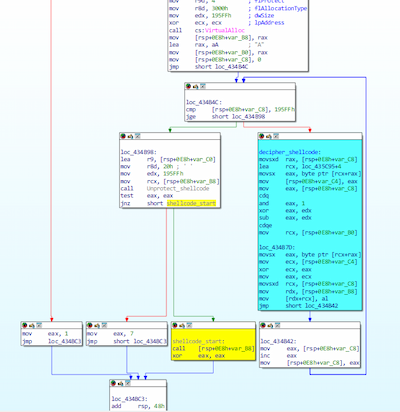

Расшифровка и запуск внедренного троянского шеллкода:

В зависимости от варианта Trojan.Packed2.49862 расшифровываемая нагрузка может быть следующих типов:

- шеллкод и запускаемый им вредоносный исполняемый файл;

- созданный при помощи инструмента с открытым исходным кодом donut зашифрованный шеллкод, из которого после расшифровки извлекается и запускается вредоносный исполняемый файл.

Нами были обнаружены следующие варианты полезной нагрузки, которая распространялась через модифицированные программы:

BackDoor.ReverseProxy.1 (ReverseSocks5)

BackDoor.Shell.275 (AdaptixC2)

BackDoor.AdaptixC2.11 (AdaptixC2)

BackDoor.Havoc.16 (Havoc)

BackDoor.Meterpreter.227 (CobaltStrike)

Trojan.Siggen9.56514 (AsyncRAT)

Trojan.Clipper.808