Троянец-шифровальщик, написан на языке Delphi. Является более поздней модификацией Trojan.Encoder.102 и имеет с ним много общего. Выполняет шифрование файлов в два приема: с использованием алгоритма XOR блоками по примерно 0x200 байт (длина блока и гамма могут отличаться в разных вариантах). После этого файл шифруется с использованием алгоритма RSA. К зашифрованным файлам троянец добавляет дополнительные расширения:

- Дополнительное расширение *.HELP@AUSI.COM_XQxxx, *.HELP@AUSI.COM_XOxxx, контактный email - HELP@AUSI.COM

- Дополнительное расширение *.sos@ausi.com_ZQxxx, контактный email - sos@ausi.com

- Дополнительное расширение *.SAD@FIREMAN.NET_AMxxx, контактный email - SAD@FIREMAN.NET

- Дополнительное расширение *.COMODO@EXECS.COM_hexxxx, контактный email - COMODO@EXECS.COM

- Дополнительное расширение *.SOS@AUSI.COM_IDxxx, контактный email - SOS@AUSI.COM

- Дополнительное расширение *.ZANZIBAR@umpire.com_ZAxxx, контактный email - ZANZIBAR@umpire.com

- Дополнительное расширение *.REDBULL@PRIEST.COM_RBxxx или *.REDBULL@PRIEST.COM_RExxx контактный email - REDBULL@PRIEST.COM

- Дополнительное расширение *.Heinz@oaht.com_hxxx, контактный email - Heinz@oath.com

- Дополнительное расширение *.NUMBAZA@SEZNAM.CZ_Qxxx, контактный email - NUMBAZA@SEZNAM.CZ

- Дополнительное расширение *.backspace@riseup.net_xxx, контактный email - backspace@riseup.net.

- Дополнительное расширение *.SOS@AUSI.COM_FGxxx

- Дополнительное расширение *.numlock@riseup.net_*, контактный email - numlock@riseup.net

- Дополнительное расширение *.starpex@riseup.net_*, контактный email - starpex@riseup.net

- Дополнительное расширение *.HELP@AUSI.COM_XE, контактный email - HELP@AUSI.COM

- Дополнительное расширение *.numlock@2riseup.net_*

- Дополнительное расширение *.HELP@AUSI.COM_DE*

- Дополнительное расширение *.oduvansh@aol.com_*, контактный email - oduvansh@aol.com

- Дополнительное расширение *.evromaidan2014@aol.com_*, контактный email evromaidan2014@aol.com (не путать со случаями БЕЗ расширения!)

- Дополнительное расширение *.byaki_buki@aol.com_*

- Дополнительное расширение *.iizomer@aol.com_*

- Дополнительное расширение *.Support@casinomtgox.com*, обычно *.Support@casinomtgox.com_lot*

- Дополнительное расширение *.kolobocheg@aol.com_*

- Дополнительное расширение *.anna_stepanova@aol.com_*

- Дополнительное расширение *.two@AUSI.COM, *.ONE@AUSI.COM

- Дополнительное расширение *.moshiax@aol.com_*

- Дополнительное расширение *.contact@casinomtgox.com (соответствующие этому расширению модификации троянца были зафиксированы 15.07.2014)

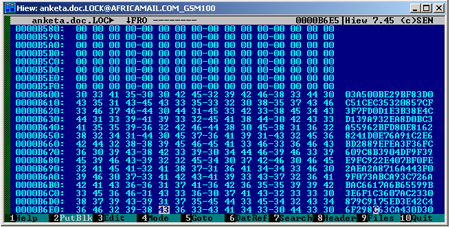

На первом этапе количество шифруемых блоков зависит от размера исходного файла, блоки шифруются в цикле по 3 блока подряд, затем выполняется сдвиг на один блок, затем шифруется еще 3 блока, и.т.д. На втором этапе мз файла считывается блок размером 0x31 байт, дополняется до 0x62 байт пробелами, далее байты, стоящие на чётных местах, получают значения по формуле:

str[2 * i - 2] = str [ i - 1], i = n..1, где n - длина строки (31 байт). На место считанного блока в файл записывается последовательность символов ')' (0x29). Блок с перемещенными байтами преобразуется в шестнадцатеричную строку, которая зашифровывается по алгоритму RSA. Зашифрованная строка также удваивается с помощью дополнения пробелов, и первая половина байт перемещается на нечётные места. Далее строка вновь преобразуется в шестнадцатеричное значение и записывается в конец файла.

В настоящее время компания «Доктор Веб» обладает технологией, позволяющей с большой долей вероятности расшифровать данные, зашифрованные данной вредоносной программой, при наличии экземпляра самого троянца. В случае, если сама вредоносная программа отсутствует, информация с некоторой долей вероятности может быть восстановлена частично.