- SHA1: cfc35d28dad612e515a5f90a91fc7b33bcf7d7d6

Описание

Детектирование одной из версий программного модуля Cynos, предназначенного для встраивания в Android-приложения с целью их монетизации. Основная функция данной модификации — сбор информации о пользователях и их мобильных устройствах, а также демонстрация рекламы.

Принцип действия

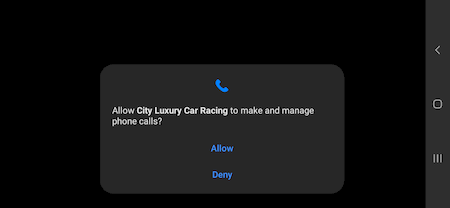

При запуске приложения, в которое встроен модуль Android.Cynos.7.origin, у пользователя запрашивается разрешение на управление телефонными звонками, которое необходимо трояну для получения информации о мобильном номере пользователя:

Android.Cynos.7.origin связывается с одним из следующих управляющих серверов, выбор которого происходит случайным образом:

- hxxp://dns1[.]sdkbalance[.]com

- hxxp://dns2[.]sdkbalance[.]com

- hxxp://dns3[.]sdkbalance[.]com

В ответ модуль получает адрес сервера, на который будут отправляться собранные данные и с которого будут загружаться параметры для демонстрации рекламы. Если по какой-либо причине ему не удается получить необходимый адрес, Android.Cynos.7.origin использует адреса, хранящиеся в коде приложения:

- hxxp://47[.]92.196.227 — сервер для передачи собранных данных, а также событий журнала;

- hxxp://39[.]100.129.237 — сервер для получения конфигурации, необходимой для демонстрации рекламы.

Троян собирает и передает на сервер следующую информацию:

- номер мобильного телефона;

- местоположение устройства, которое определяется на основе GPS-координат или данных мобильной сети и точки доступа Wi-Fi (при наличии у приложения разрешения на доступ к определению местоположения);

- MCC- и MNC-коды оператора связи;

- идентификатор базовой станции GSM и код зоны местоположения GSM (при наличии разрешения на доступ к местоположению);

- идентификатор устройства, который генерируется приложением с трояном (в некоторых модификациях трояна в качестве идентификатора устройства используется его IMEI; также в модификациях отправляется IMSI-код, например — в SHA1: 8cce3b7c41a185919c4e7735176087b2e503741e);

- модель устройства;

- производитель;

- версия Android SDK;

- разрешение экрана;

- тип подключения к интернету;

- название процессора;

- md5 apk-файла приложения;

- версия приложения;

- companyID — параметр из метаданных приложения;

- appID — параметр из метаданных приложения.

Перед отправкой данных троян получает от сервера публичный RSA-ключ. Данные шифруются агоритмом AES c использованием сгенерированного случайным образом ключа. В свою очередь, этот ключ шифруется полученным ранее публичным RSA-ключом и передается в заголовке SecurityKey запроса с данными к серверу.

Другой функцией модуля наряду со сбором данных является показ рекламы в приложении, в которое тот встроен. В зависимости от того, через какой каталог приложений распространяются содержащие Android.Cynos.7.origin программы, для демонстрации рекламы используются различные SDK: com.huawei.hms.ads для каталога AppGallery, com.vivo.mobilead для каталога VIVO, com.xiaomi.ad для каталога Mi Store, com.heytap.msp.mobad для каталога Game Center.