SHA1:

- d7e3f5d3d223d3697b113540f7b3ad6b9df434e4

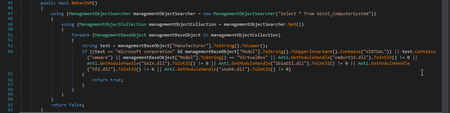

Троянец-загрузчик для Trojan.BtcMine.2894, самоназвание – Romeo, написан на C#. При запуске выполняет детектирование виртуальных машин:

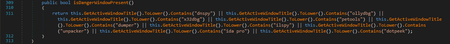

Также троянец проверяет наличие отладчика с использованием функции IsDebuggerPresent() и определяет наличие открытых окон с использованием следующего алгоритма:

С целью затруднения анализа вредоносная программа портит Cor-заголовок файла и модифицирует импорт на NtContinue из kernel32.dll. При обнаружении отладчика, виртуальной машины или «подозрительных» окон завершает свою работу.

Троянец устанавливает себя в папку в "%PROGRAMDATA%\<hwid>\<hwid2>.exe", где hwid – строка, полученная из значения ключа реестра [HKLM\\SOFTWARE\\Microsoft\\Cryptography] 'MachineGuid', а hwid2 – первые 5 символов MD5 от hwid. Папке и файлу вредоносная программа присваивает атрибуты «скрытый» и «системный».

Для обхода механизма контроля учетных записей пользователя Windows (UAC) троянец выполняет следующие действия:

- устанавливает значение ключа [HKCU\\Software\\Classes\\mscfile\\shell\\open\\command] 'Userinit' = "C:\\Windows\\System32\\userinit.exe, <path>", где <path> - путь к папке установки троянца;

- устанавливает значение ключа [HKCU\\Software\\Classes\\mscfile\\shell\\open\\command] '(default)' = "<path>", где <path> - путь к папке установки троянца.

После этого создает в автозагрузке ярлык с именем "BootSys.url", который указывает на файл "C:\\Windows\\System32\\eventvwr.exe"

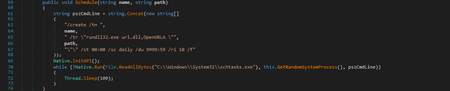

Для собственной автозагрузки вредоносная программа использует Планировщик задач:

После этого троянец приступает к установке Trojan.BtcMine.2894: отправляет запрос сервису iplogger, адрес которого хранится в его теле, загружает по хранящимся в собственном теле адресам исполняемые файлы Trojan.BtcMine.2894 и встраивает их в случайные процессы, запущенные из папки %SYSTEM32%.