SHA1:

- SHA1: 82e0fd8db296aeb88237fe80711d25dd63fdca80

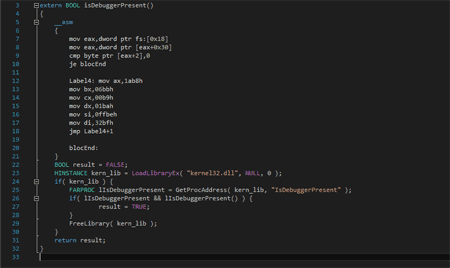

Дальнейшее развитие троянца-майнера Trojan.BtcMine.1959, самоназвание — Gefest. При запуске троянец реализует функции антиотладки:

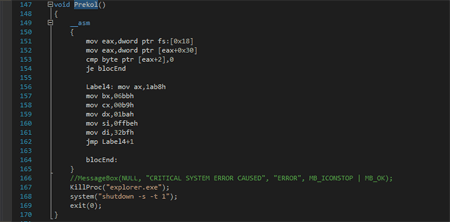

В случае обнаружения отладчика майнер завершает работу Проводника (Windows Explorer) и перезагружает компьютер:

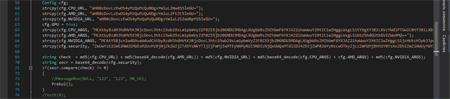

Затем троянец проверяет, не вносились ли несанкционированные изменения в его конфигурацию методом проверки хэшей MD5:

Проверка повторного запуска осуществляется с использованием мьютексов. Затем троянец проверяет, работает ли он самостоятельно или встроен в системный процесс: проверка выполняется определением пути до исполняемого файла процесса и попыткой отыскать в этом пути подстроку “windows” или “WINDOWS.

Если троянец запущен как самостоятельное приложение, он сохраняет свою копию в файл "%PROGRAMDATA%\\<hwid>\\<hwid2>.exe", где hwid - строка, полученная из ключа реестра [HKLM\\SOFTWARE\\Microsoft\\Cryptography] 'MachineGuid', а hwid2 - это первые 5 символов MD5 от hwid. Затем майнер формирует список из всех файлов с расширением .exe, расположенных в папке %SYSTEM32%, сортируя их в случайном порядке, и пытается запустить каждый файл из списка c флагом CREATE_SUSPENDED и встроиться в его память — вплоть до первой успешной попытки.

Если троянец встроен в работающий процесс, он пытается определить, оборудован ли компьютер видеоадаптером Nvidia или AMD. Если таковой обнаруживается, и в конфигурации троянца установлен флаг, позволяющий использовать для добычи криптовалюты GPU, троянец извлекает из конфигурации ссылку на майнер и параметры его запуска, после чего скачивает и встраивает майнер в случайный процесс по схеме, описанной выше. Вне зависимости от использования майнера для графических адаптеров, майнер для CPU скачивается и встраивается в другие процессы всегда.

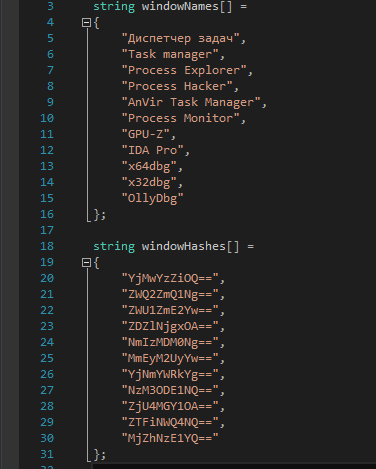

Троянец периодически проверяет наличие на диске своего файла и повторно сохраняет его в случае удаления. С помощью определения имен открытых окон отслеживает запуск различных приложений, позволяющих отслеживать работающие процессы:

При обнаружении программы из списка завершает работу процесса, в который встроен майнер, и перезапускает его, когда соответствующее приложение будет выгружено.