Троянская программа, похищающая конфиденциальные сведения клиентов южнокорейского банка Kookmin Bank. Распространяется под видом официального банковского приложения, при этом имеет значок и название оригинала.

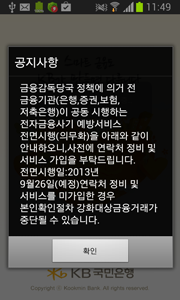

После успешного запуска демонстрирует поддельное уведомление о том, что мобильное устройство пользователя защищено антивирусным продуктом AhnLab V3 Mobile Plus, имитируя тем самым поведение оригинальной версии банковской программы, которая в действительности выполняет подобную проверку.

|

|

Троянец проверяет, присутствуют ли в корневой папке карты памяти инфицированного устройства NPKI-сертификаты, и в случае их обнаружения помещает их копии в zip-архивы, размещаемые рядом с оригиналами, после чего демонстрирует диалог, в котором отображается информация о найденных файлах.

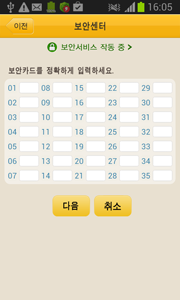

При нажатии пользователем на одну из отображаемых в списке позиций Android.Banker.26.origin демонстрирует новое диалоговое окно, в котором запрашивается пароль для соответствующего сертификата.

Для проверки подлинности вводимого пароля троянец использует следующий метод: если его длина больше или равна шести символам, вредоносная программа информирует жертву об ошибке и просит повторно ввести пароль, при этом во временной памяти сохраняется ранее введенное значение (если вводимое значение составляло менее шести символов, его сохранение не производится). В случае если повторно вводимое значение совпадает с предыдущим и составляет шесть и более символов, Android.Banker.26.origin переходит к следующему этапу сбора конфиденциальной информации. В частности, вредоносная программа запрашивает у пользователя следующее идентификационные данные:

- name;

- id_first – id_second;

- account;

- account password.

При выборе пользователем последнего пункта – пункта ввода пароля – троянец демонстрирует отдельную форму для ввода, в которую принимается числовое значение из не менее чем четырех символов.

После успешного ввода требуемых данных Android.Banker.26.origin предлагает своей жертве указать номер своей банковской карты.

Вся собранная вредоносной программой конфиденциальная информация, включая найденные сертификаты и IMEI-номер мобильного устройства, пересылается на удаленный сервер, расположенный по адресу http://xxx.xx.177.105:80/v/. Эти сведения передаются в формате JSON и имеют следующую структуру:

{:"clientId" :

"accountName" :

"accountNo" :

"accountPsw" :

"bkType" :

"certPath" :

"card" :

"transPsw" :

"certPsw" :

"personIdFirst" :

"personIdSecond" :

"fileName" :}