Упаковщик: отсутствует

Дата компиляции: отсутствует

SHA1-хеш:

- 12497d7c24011078cce12100f57a1cf368a3b17f

Описание

RAT-троян, работающий в среде 32- и 64-битных операционных систем семейства Microsoft Windows. Исследованный образец представляет собой MSI-пакет с заранее настроенными параметрами для скрытой установки и запуска утилиты Remote Utilities. Распространялся в составе вредоносного RAR-архива посредством фишинговой рассылки. Предназначен для удаленного управления зараженным компьютером.

Принцип действия

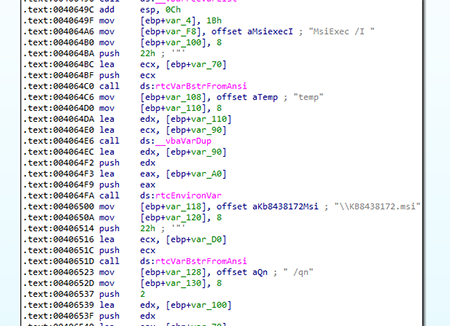

Запускается при помощи дроппера, который хранит установочный архив в секции ресурсов под именем LOG. Дроппер сохраняет MSI-пакет в директорию %TEMP% под именем KB8438172.msi и затем запускает с помощью установщика msiexec.exe. В дроппере находится путь к исходнику — C:\Users\Kelevra\Desktop\Source\Project1.vbp.

Бэкдор сообщает о готовности к подключению посредством отправки сообщения на адрес cerbe[@]protonmail[.]com.

Данный образец примечателен способом распространения. На электронную почту жертвы приходит фишинговое письмо со ссылкой, маскирующейся под нужное пользователю вложение.

Ссылка на загрузку вложения ведет по адресу

http[:]//ateliemilano[.]ru/stat/amsweb.php?eTmt6lRmkrDeoEeQB6MOVIKq4BTmbNCaI6vj%2FvgYEbHFcfWecHRVZGMpkK%2BMqevriOYlq9

CFe6NuQMfKPsSNIax3bNKkCaPPR0RA85HY4Bu%2B%2B6xw2oPITBvntn2dh0QCN9pV5fzq3T%2FnW270rsYkctA%2FwdvWH1bkEt2AdWnyEfaOwsKsSpyY

3azVX0D%2BKOm5.

Затем с этого адреса происходит перенаправление на адрес https[:]//kiat[.]by/recruitment/CV_Ekaterina_A_B_resume.rar, по которому происходит загрузка вредоносного архива.

ateliemilano[.]ru и kiat.by — существующие сайты, при этом второй сайт принадлежит кадровому агентству. По нашим сведениям, они неоднократно использовались для загрузки троянов, а также переадресации запросов на их загрузку.

Артефакты

В ходе исследования были найдены и другие скомпрометированные сайты, которые использовались для распространения аналогичных дропперов с MSI-пакетами. На некоторых из них устанавливались редиректы аналогичного формата, как на сайте ateliemilano[.]ru. С некоторых ресурсов предположительно происходила загрузка троянов, написанных на Visual Basic .NET (Trojan.GidraNET.1), которые, в числе прочего, загружают вредоносные дропперы на скомпрометированные компьютеры.