Вирусная библиотека

Анализ используемых злоумышленниками технологий позволяет нам делать выводы о возможных векторах развития вирусной индустрии и еще эффективней противостоять будущим угрозам. Узнайте и вы о том, как действуют в зараженных системах те или иные вредоносные программы и как этому противостоять.

Android.Pincer в вирусной библиотеке:

Семейство троянских программ, работающих на мобильных Android-устройствах. Основное назначение – перехват входящих СМС-сообщений и переадресация их злоумышленникам.

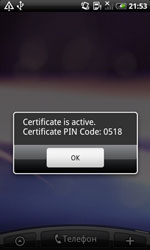

Будучи запущенными неосторожными пользователями, троянцы Android.Pincer демонстрируют на экране мобильного устройства сообщение о якобы успешной установке сертификата безопасности.

Вредоносные программы способны загружаться вместе с операционной системой в качестве фоновой службы, для чего регистрируют соответствующий системный сервис.

После загрузки троянцы Android.Pincer соединяются с удаленным сервером, адрес которого может быть различным для каждой из версий вредоносных программ (например, http://89.144.xx.xxx/gate/gate.php, https://img-xxxxx.com/android_panel/gate.php) и загружают на него ряд сведений о мобильном устройстве:

- название модели;

- серийный номер устройства;

- IMEI-идентификатор;

- название используемого оператора связи;

- номер сотового телефона;

- язык, использующийся по умолчанию в системе;

- версия операционной системы;

- имеется ли root-доступ.

Затем вредоносные программы ждут поступления управляющего СМС-сообщения с текстом вида «command: [название команды]», содержащего указание к дальнейшим действиям. Киберпреступниками предусмотрены следующие директивы:

- start_sms_forwarding [номер телефона] – начать перехват сообщений с указанного номера;

- stop_sms_forwarding – завершить перехват сообщений;

- send_sms [номер телефона и текст] – отправить СМС с указанными параметрами;

- simple_execute_ussd – выполнить USSD-запрос;

- stop_program – прекратить работу;

- show_message – вывести сообщение на экран мобильного устройства;

- set_urls – изменить адрес управляющего сервера;

- ping – отправить СМС с текстом «pong» на заранее указанный номер;

- set_sms_number – изменить номер, на который уходит сообщение с текстом «pong»;

Содержимое перехваченных троянцами Android.Pincer сообщений пересылается на управляющий сервер, причем для каждого СМС указывается также имя абонента и его номер телефона.

Уязвимости для Android

По статистике каждая пятая программа для ОС Android — с уязвимостью (или, иными словами, — с «дырой»), что позволяет злоумышленникам успешно внедрять мобильных троянцев на устройства и выполнять нужные им действия.

Аудитор безопасности в Dr.Web для Android произведет диагностику и анализ безопасности мобильного устройства, предложит решения для устранения выявленных проблем и уязвимостей.